Wie E-Mail-Spoofing funktioniert und warum fast die Hälfte aller Schweizer Domains angreifbar ist

von Adrian Etter, CTO Silenccio AG

Stellen Sie sich vor: Ein Mitarbeitender Ihres Unternehmens erhält eine E-Mail, die scheinbar von Ihrer eigenen Domäne stammt, mit korrektem Absendernamen, korrekter Adresse und professionellem Layout. Er klickt auf einen Link, gibt seine Zugangsdaten ein. Die E-Mail war gefälscht. Kein Hack, keine Zero-Day-Lücke, schlicht eine manipulierte Absenderadresse.

Das klingt nach Science-Fiction. Es ist Standard.

Was ist E-Mail-Spoofing?

Das Simple Mail Transfer Protocol (SMTP), die technische Grundlage des E-Mail-Versands, wurde in den 1980er-Jahren entwickelt, in einer Zeit, in der das Internet ein offenes Forschungsnetzwerk war. Die Authentizität des Absenders war kein Designziel. Bis heute enthält das Protokoll keine native Verifizierung: Jeder Mailserver kann technisch behaupten, eine E-Mail komme von irgendeiner Adresse.

Genau das nutzen Angreifer aus. Mit frei verfügbaren Tools lässt sich in Minuten eine E-Mail versenden, die als noreply@ihrefirma.ch erscheint, ohne dass jemand Zugriff auf Ihre Infrastruktur hat. Man nennt das E-Mail-Spoofing.

Die Einsatzszenarien sind vielfältig: CEO-Fraud (gefälschte Zahlungsanweisungen), Phishing-Kampagnen, Lieferantenbetrug oder einfach Reputationsschädigung. Der Schaden ist real, und oft vermeidbar.

Die drei Schutzschilde: SPF, DKIM und DMARC

Aus Initiativen von Unternehmen wie Yahoo, Cisco und Google entstanden drei Standards, die die IETF formalisiert hat und die zusammen ein effektives Schutzsystem bilden.

SPF, Sender Policy Framework

SPF beantwortet die Frage: Welche Mailserver dürfen E-Mails für meine Domäne versenden?

Der Domaininhaber veröffentlicht im DNS einen TXT-Eintrag, der eine Whitelist zugelassener IP-Adressen enthält. Der empfangende Mailserver prüft beim Eingang: Kommt diese E-Mail von einem autorisierten Server? Falls nicht, schlägt SPF fehl.

Beispiel eines SPF-Eintrags:

v=spf1 include:_spf.google.com include:sendgrid.net ~all

Das ~all am Ende steht für «Softfail», E-Mails von nicht autorisierten Servern werden trotzdem akzeptiert, aber markiert. Besser ist -all (Hardfail), das unbekannte Absender aktiv ablehnt.

Limitation: SPF prüft nur den technischen Umschlag-Absender (MAIL FROM), nicht die sichtbare «From»-Adresse. Genau hier kommt DKIM ins Spiel.

DKIM, DomainKeys Identified Mail

DKIM fügt E-Mails eine kryptografische Signatur bei. Der sendende Mailserver signiert Teile der Nachricht mit einem privaten Schlüssel; der entsprechende öffentliche Schlüssel ist im DNS hinterlegt. Der Empfänger kann die Signatur prüfen.

Das schützt vor zwei Dingen: Manipulation des Inhalts auf dem Übertragungsweg, und das unbemerkte Versenden im Namen einer fremden Domain.

Ein DKIM-Selektor im DNS sieht so aus:

mail._domainkey.ihrefirma.ch TXT „v=DKIM1; k=rsa; p=MIGfMA0G…“

DKIM allein sagt aber noch nichts darüber aus, was passieren soll, wenn die Prüfung fehlschlägt. Dafür gibt es DMARC.

DMARC, Domain-based Message Authentication, Reporting & Conformance

DMARC verknüpft SPF und DKIM und gibt dem Domaininhaber die Kontrolle: Was soll passieren, wenn eine E-Mail die Echtheitsprüfung nicht besteht?

Die drei möglichen Policies:

| Policy | Wirkung |

| p=none | Keine Aktion, nur Reporting |

| p=quarantine | E-Mail landet im Spam-Ordner |

| p=reject | E-Mail wird abgelehnt und nicht zugestellt |

Ein vollständiger DMARC-Eintrag:

_dmarc.ihrefirma.ch TXT „v=DMARC1; p=reject; rua=mailto:dmarc@ihrefirma.ch; pct=100“

Der Parameter rua definiert eine Adresse, an die Empfangsserver täglich aggregate Reports senden. Diese Berichte geben wertvolle Einblicke darüber, welche Server im Namen Ihrer Domain E-Mails versenden.

Wichtig: p=none schützt überhaupt nicht. Es ist nur ein erster Schritt zur Beobachtung. Echten Schutz bieten erst quarantine und vor allem reject.

Was sagen die Zahlen? Ein Blick auf die Schweiz

Im Rahmen eines privaten Forschungsprojekts betreibe ich einen Live-Scanner, der die E-Mail-Sicherheit aller aktiven .ch-Domänen kontinuierlich analysiert. Die Ergebnisse sind ernüchternd und öffentlich einsehbar unter email-security.digitalheroes.ch.

Der aktuelle Stand (über 2,47 Millionen analysierte Domänen):

- 70,2% der .ch-Domänen haben einen aktiven Mailserver (MX-Eintrag)

- 66,3% besitzen einen gültigen SPF-Eintrag

- 34,3% haben überhaupt DMARC konfiguriert

- 25,2% setzen eine starke DMARC-Policy (reject oder quarantine)

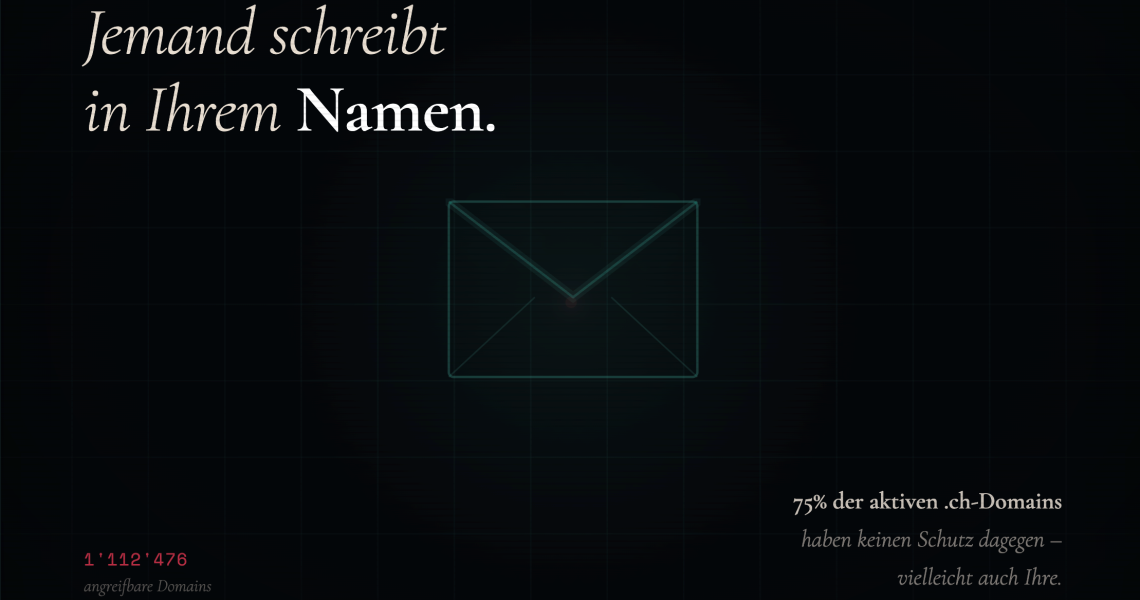

- 1’112’476 Domänen sind mail-aktiv, aber ohne Durchsetzung, das sind potenzielle Spoofing-Vektoren

Anders formuliert: 75% aller Domänen mit Mailserver haben keinen aktiven DMARC-Schutz. Drei von vier Schweizer Domains könnten heute für Spoofing-Angriffe missbraucht werden, ohne dass der Domaininhaber es bemerkt.

Bei einer separaten Analyse der rund 2’400 Schweizer Gemeinden fanden wir ähnliche Muster: Fast die Hälfte ohne DMARC, knapp zwei Drittel ohne DKIM. Behörden, deren E-Mail-Identität jederzeit missbraucht werden könnte.

Was bedeutet das konkret für Unternehmen?

Die gute Nachricht: SPF, DKIM und DMARC sind keine Raketenwissenschaft. Die meisten Cloud-Mail-Dienste (Microsoft 365, Google Workspace) bieten eingebaute Unterstützung. Die Einrichtung dauert, je nach Infrastrukturkomplexität, einen halben bis einige Arbeitstage.

Eine pragmatische Vorgehensweise:

- Bestandsaufnahme: Prüfen Sie den aktuellen Status Ihrer Domänen. Tools wie MXToolbox oder unser eigener Scanner geben schnell Auskunft.

- SPF konfigurieren: Erstellen Sie einen vollständigen SPF-Eintrag, der alle legitimen Mailversender Ihrer Organisation erfasst, inklusive Newsletter-Tools, CRM-Systemen und externen Dienstleistern.

- DKIM aktivieren: Auf modernen Mailplattformen ist DKIM oft nur einen Klick entfernt; der generierte DNS-Eintrag muss lediglich publiziert werden.

- DMARC schrittweise einführen: Beginnen Sie mit p=none und einer Reporting-Adresse. Analysieren Sie die Berichte über einige Wochen. Sobald das Bild klar ist, wechseln Sie auf quarantine, dann auf reject.

- Monitoring etablieren: DMARC-Reporting-Dienste aggregieren die täglichen XML-Reports in lesbare Dashboards und alarmieren bei Anomalien.

Und was ist mit BIMI?

Eine neuere Erweiterung im E-Mail-Sicherheits-Ökosystem ist BIMI (Brand Indicators for Message Identification). Es erlaubt Organisationen, ihr Logo direkt im Posteingang des Empfängers anzuzeigen, als visuelles Echtheitssignal. Voraussetzung: eine starke DMARC-Policy (reject oder quarantine) sowie, bei den meisten Providern, ein validiertes Mark Certificate (VMC).

BIMI ist noch nicht überall unterstützt, gewinnt aber an Bedeutung. Es ist gleichzeitig Schutzinstrument und Markenbotschafter.

Der «Open Relay» – ein Relikt aus vergangenen Zeiten

Ein weiteres Risiko, das in älteren Infrastrukturen noch anzutreffen ist: der Open Relay. Ein Mailserver, der als Open Relay konfiguriert ist, nimmt E-Mails von beliebigen Absendern entgegen und leitet sie weiter, ohne Authentifizierung.

In den Frühzeiten des Internets war das die Norm. Heute ist es eine Einladung für Spammer und Angreifer, den eigenen Server als Relaistation für Massenmails zu nutzen. Die Folge: Die eigene IP-Adresse landet auf Blocklisten, und legitime E-Mails der Organisation kommen beim Empfänger nicht mehr an.

Einen schnellen Test bieten öffentliche Open-Relay-Checker. Auch eine Fehlkonfiguration in modernen Container-Umgebungen wie Docker kann einen Mailserver unbeabsichtigt als Open Relay exponieren – ich spreche aus eigener Erfahrung.

Fazit

E-Mail-Spoofing ist kein abstraktes Problem für Grosskonzerne. Es betrifft jede Organisation mit einer eigenen Domäne, von der Gemeindeverwaltung bis zum KMU. SPF, DKIM und DMARC sind die verfügbaren, standardisierten Antworten darauf. Sie zu ignorieren bedeutet, die eigene Markenidentität ungeschützt im Netz stehen zu lassen.

Die Schweiz hat hier noch Nachholbedarf, die Zahlen sprechen für sich. Aber das Gute ist: Es ist kein Hexenwerk, das zu ändern.

Falls Sie Interesse an einer Schulung haben oder der Talk „Hilfe, ich habe gespammt!“ in Ihr Programm passt, kontaktieren Sie mich gerne.

Adrian Etter ist eine engagierte Führungspersönlichkeit in der Softwareentwicklung. Nachdem Adrian neu entdeckt hatte, wie wichtig der Bezug zur Gesellschaft für ihn ist, hatte er jede Gelegenheit genutzt, um seine Führungsqualitäten auf ein neues Niveau zu heben. Sein Weg vom intensiven Programmieren, zum Wakesurf-Instruktor und zum stellvertretenden Kommandanten der freiwilligen Feuerwehr zeigt seine besondere Fähigkeit, Leidenschaft mit Bodenständigkeit zu verbinden. Heute ist er als CTO bei Silenccio aktiv.