Warum technische Massnahmen alleine nicht ausreichen, um die IT-Sicherheit meines Unternehmens zu gewährleisten.

Die Vorteile von Digitalisierung, Cloud-Technologien, Self-Service-Portalen, Apps und ähnlichen Themen sind in aller Munde. Wenn man dann aber bei Firmen, die sich mit diesen Vorhaben konkret auseinandersetzen, genauer nachfragt, dann kämpfen sie neben technischen Hürden und Fallstricken vor allem mit offenen Fragen zur ITSicherheit, mit (zu) vielen und teils unklaren Vorschriften und mit dem «Faktor

Mensch».

Text: Markus Meier Knuchel e3 AG, Adrian Blum, Privera, Martin Schor, e3 AG, Bilder: tcbe.ch

„Als CISO oder Mitglied des IT Managements bin ich dafür verantwortlich, diese Klippen zu umschiffen, um einen sicheren Einsatz der oben genannten Themen zu gewährleisten. Doch was gilt es für mich denn genau zu beachten, um dies zu erreichen?“

Aus der Erfahrung der Sicherheitsexperten von e3 müssen hier zwei Bereiche besonders beachtet werden:

- Das Ziel: Zuerst muss ich mir – zusammen mit dem Business – darüber klar werden, was eigentlich erwartet wird. Tönt trivial, wird aber oftmals vernachlässigt. Dabei ist es auch wichtig, meine Mitarbeitenden mit einzubeziehen, denn nur so habe ich danach eine Lösung, die akzeptiert und verwendet wird.

- Der Faktor Mensch: Ich muss meinen Mitarbeitenden klarmachen, wie sie mit den neuen Technologien umgehen sollen. Nur so werden sie die Grundsätze der IT-Sicherheit einhalten und mithelfen, die gesteckten Sicherheitsziele zu erreichen. Die technischen

Massnahmen können noch so gut sein, ohne die Mithilfe jedes einzelnen Mitarbeitenden kann die IT-Sicherheit meines Unternehmens nicht gewährleistet werden.

Das Ziel

Was will/kann/darf ich denn überhaupt? Egal, ob es um das Verschieben von Daten oder Apps in die Cloud, das Erstellen eines Self-Service-Portals (eGov) oder die Einführung digitaler Kundendossiers geht, zuerst einmal muss ich ein paar grundsätzliche Fragen beantworten. Und dabei geht es nicht nur um IT-Sicherheit, sondern natürlich vor allem um das Business. Das tönt logisch, in diesem Punkt steckt aber

- viel Arbeit und

- der Grundstein zum späteren Erfolg

Wenn ich bei diesem Punkt nur von möglichen Einsparungen oder den üblichen «Quick-Wins» geblendet werde und dabei die konkreten Rahmenbedingungen und Anforderungen ausser Acht lasse, dann habe ich am Ende des Projektes zwar eine neue Technologie eingeführt, aber nicht den vollen Nutzen davon. Ausserdem ist es wichtig, zuerst zu klären, ob ich mir diese Fragen ev. auch für das nächste Vorhaben wieder stellen muss. Es kann sich lohnen, ein übergreifendes Strategiepapier zu erstellen, auf das ich bei jedem Vorhaben wieder zurückkommen kann.

Erarbeitung einer Strategie

Startpunkt für jedes Thema ist die eigene Strategie: Was wollen Business und IT denn eigentlich erreichen? Geht es um Einsparungen, einen besseren Service für meine Kunden, eine Vereinfachung der internen Abläufe oder einfach den Einsatz einer «coolen», neuen Technologie? Wie stark kann und will ich die Kontrolle über die Infrastruktur und die Prozesse abgeben? Welche Risiken bin ich bereit, einzugehen? Wie passt das Thema zu meiner bestehenden Infrastruktur und meinen bestehenden Prozessen? Wie viel Veränderung kann und will ich meinen Mitarbeitenden zumuten? Wie kann ich die Mitarbeitenden in das Vorhaben mit einbeziehen, um ihre Anforderungen und gegebenenfalls auch ihre Ängste genügend zu berücksichtigen?

Ebenso wichtig sind rechtliche, regulatorische und strategische Rahmenbedingungen. Was darf ich denn überhaupt? Kenne ich die gesetzlichen Grundlagen, die für mein Unternehmen gelten? Gibt es gesetzliche oder regulatorische Vorgaben, die mein Unternehmen einhalten muss (z.B. Finma, GDPR, HIPAA, …)? Gibt es Standards, die mein Unternehmen erfüllen muss (z.B. ISO27000, PCI-DSS, …)? Gibt es strategische Vorgaben meines Unternehmens, die zur Anwendung kommen (z.B. nur Anbieter mit Datenhaltung in der Schweiz)?

Diese und andere Fragen muss ich – zusammen mit dem Business – beantworten, bevor es überhaupt sinnvoll ist, Zeit und Geld in weitere Abklärungen zu investieren.

Der Faktor Mensch

Um die Digitalisierung des eigenen Unternehmens weiter voranzutreiben und möglichst stark von den neuen Technologien zu profitieren, wird alles Mögliche an Sicherheitssystemen eingesetzt. Ziel ist es immer, die eigenen Daten und Applikationen zu schützen und Angriffe der «Bösen» zu verhindern (Antivirus, Firewalls, automatische Updates und Patches, Security-Policies, Zwei-Faktor-Authentisierung, Web-proxies, Intrusion Detection Systems, Netzwerksegmentierung, …). Diese Systeme sind sicherlich alle sinnvoll und wichtig, dabei geht aber leider oft ein wichtiger Aspekt vergessen: der Faktor Mensch. Egal, wie gut die eigenen Abwehr- oder Kontrollsysteme sind, es gibt immer jemanden, der irgendwo – willentlich oder aus Versehen – einen Knopf drücken kann und dann ist der Schaden trotz aller Sicherheitssysteme eben doch da. Genau hier setzen auch Angriffe an, die sich durch kein Sicherheitssystem verhindern lassen. Ein Beispiel dafür ist Social Engineering, das gezielte Beeinflussen und Manipulieren einer Person mit dem Ziel, sie zu einer Aktion zu bewegen, die sie eigentlich gar nicht machen will respektive machen darf.

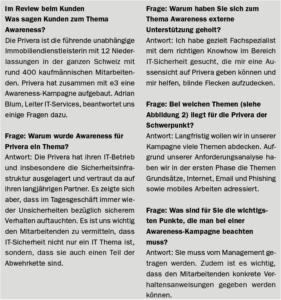

Um auch dieses «Risiko Mensch» aktiv zu bearbeiten, bietet sich die Durchführung einer Kampagne zur Ausbildung und Sensibilisierung an, damit meine Mitarbeitenden die eingesetzten Systeme, die Gefahren und das richtige Verhalten kennen. Aus dieser Awareness-Kampagne sollte ich einen laufenden Prozess machen, um Vermitteltes zu festigen und auf Veränderungen zu reagieren (z.B. neue Mitarbeitende, neue Systeme).

Um auch dieses «Risiko Mensch» aktiv zu bearbeiten, bietet sich die Durchführung einer Kampagne zur Ausbildung und Sensibilisierung an, damit meine Mitarbeitenden die eingesetzten Systeme, die Gefahren und das richtige Verhalten kennen. Aus dieser Awareness-Kampagne sollte ich einen laufenden Prozess machen, um Vermitteltes zu festigen und auf Veränderungen zu reagieren (z.B. neue Mitarbeitende, neue Systeme).

Ziele einer Awareness-Kampagne:

- Die Mitarbeitenden kennen die Gefahren der IT

- Die Mitarbeitenden sind sich bewusst, was ihre Aufgaben in der Abwehr dieser Gefahren sind

- Die Mitarbeitenden kennen die Vorgaben des Unternehmens (die leider oft erst bei der Vorbereitung einer Awareness-Kampagne erarbeitet werden)

- Die Mitarbeitenden wissen, wie sie im Fall der Fälle reagieren müssen (z.B. Verlust eines Laptops)

- Die Mitarbeitenden kennen Tipps und Tricks, um den Gefahren zu begegnen und sie zu vermeiden

- Offene Fragen sind diskutiert und geklärt

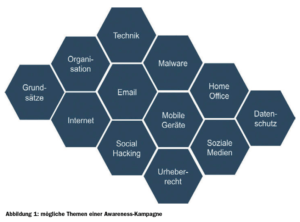

Da IT-Sicherheit ein sehr breites Thema ist, ist es wichtig, meinen Mitarbeitenden einen groben Überblick über möglichst viele Themen zu geben, ohne zu sehr ins Detail zu gehen. Nicht jeder Mitarbeitende hat das gleiche technische Knowhow, daher muss ich das Ganze einfach verdaubar und ganz konkret formulieren. Jedes Unternehmen wird dabei andere Schwerpunkte haben. Auch hier gilt es, zuerst zu

definieren, wo denn die eigenen Schwerpunkte liegen sollen. Auch muss ich sicherstellen, dass meine Vorgaben zur vorhandenen Infrastruktur und zu den vorhandenen Prozessen passen. So bringt es zum Beispiel wenig, den Einsatz von Dropbox und Co. zu verbieten, aber den Mitarbeitenden keine (sichere) Alternative für den betrieblich notwendigen Datenaustausch anzubieten.

Ein weiterer Aspekt, den ich dabei beachten sollte: es ist wichtig, den Mitarbeitenden den Zugang zu den Informationen auf verschiedenen Kanälen zu ermöglichen, da jede/r auf andere Reize und Medien anspricht. Neben der klassischen Ausbildung gibt es diverse Möglichkeiten: Intranet-Seiten, Videos, Webinare, eLearning, Wettbewerbe, Plakate, Give-Aways, Newsletter, bedruckte Zuckertüten, Bonbons und vieles mehr.

Auch die Frage einer allfälligen Erfolgskontrolle muss ich klären, so kann z.B. eine Awareness-Kampagne mit einem Phishing-Test gestartet werden. Dieser Test kann während respektive nach der Kampagne wiederholt werden. Ein Wettbewerb mit Fragen zu den Gefahren und dem

korrekten Vorgehen ist eine weitere Möglichkeit, zu prüfen, ob das Vermittelte auch wirklich angekommen ist. So lässt sich klären, inwieweit die Kampagne eine Verbesserung gebracht hat.

Und nicht zu unterschätzen: Von grossem Wert für das Thema Awareness ist die Unterstützung des Managements. Wenn die Chefs mit gutem Beispiel vorangehen, so hat das eine sehr starke Signalwirkung!

Dranbleiben

Für beide Themen – die Strategie und den Faktor Mensch – gilt das gleiche: Dran bleiben!

Ich muss sicherstellen, dass ich das Portfolio meines Unternehmens an strategischen Entscheidungen, Vorgaben, Vorschriften und Regulatorien aktuell halte. Zudem muss ich meinen Risikokatalog laufend aktualisieren und ihn an sich ändernde Rahmenbedingungen inner- und ausserhalb meines Unternehmens anpassen. Das ist kein Projekt, sondern ein fortlaufender Prozess.

Ähnliches gilt bei der Ausbildung und Sensibilisierung der Mitarbeitenden, der Awareness. Auch bei diesem Thema muss ich dranbleiben. Es gilt, Wichtiges im Gedächtnis der Mitarbeitenden zu verankern, regelmässig aufzufrischen und das Interesse an der Thematik hochzuhalten. Auch hier ist es nicht mit einem einmaligen Projekt gemacht, sondern es braucht einen fortlaufenden Awareness-Prozess.

e3 AG

e3 AG

Die e3 AG mit Sitz in Zürich und Bern ist selber Hersteller von IT-Sicherheits-Systemen (Data Loss Prevention, Cloud- erschlüsselung) und Anbieter diverser Dienstleistungen im Bereich IT (Strategieberatung, Business Analyse, Testing/QS und Security-Consulting). Wir unterstützen Sie gerne in allen Bereichen «rund um ITSicherheit » und freuen uns auf Ihre Kontaktaufnahme!